Примеры тарифных планов VPN/DialUp

Материал из BiTel WiKi

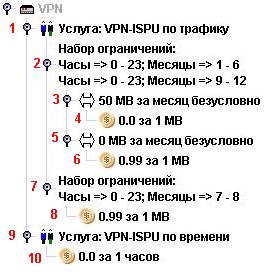

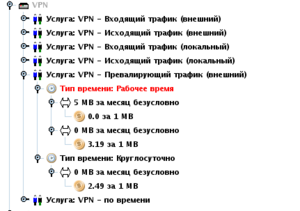

Предоставление бесплатного трафика в зависимости от месяца

Тарифный план реализует следующую логику:

Клиенту предоставляется 50 МБ бесплатного трафика, все, что свыше 50 МБ считается по 0.99 руб. за 1МБ. В июле и в августе бесплатный трафик не предоставляется.

Получился тариф:

Узел 1. Тип: Услуга. Определяет тарификацию для услуги “VPN-ISPU по трафику”.

Узел 2. Тип: Фильтр по времени. Определяет месяцы, в которых разрешен бесплатный трафик.

Узел 3. Тип: Диапазон. Определяет размер бесплатного трафика “50 МБ”.

Узел 4. Тип: Стоимость услуги. Определяет, что 50МБ будут считаться по 0.0 руб. за 1МБ.

Узел 5. Тип: Диапазон. Узел необходим для установки стоимости трафика после превышения бесплатного трафика. В этот узел попадаем, только если не выполняется условие для Узла 3.

Узел 6. Тип: Стоимость услуги. Определяет цену трафика сверх бесплатного.

Узел 7. Тип: Фильтр по времени. Определяет месяцы, в которых отсутствует бесплатный трафик. В этот узел попадаем, только если не выполняется условие для Узла 2.

Узел 8. Тип: Стоимость услуги. Определяет цену трафика за 1МБ.

Узел 9. Тип: Услуга. Определяет тарификацию для услуги “VPN-ISPU по времени”.

Узел 10. Тип: Стоимость услуги. Определяет цену за 1 час. Время мы не считаем - поэтому 0.0 руб. за 1 час.

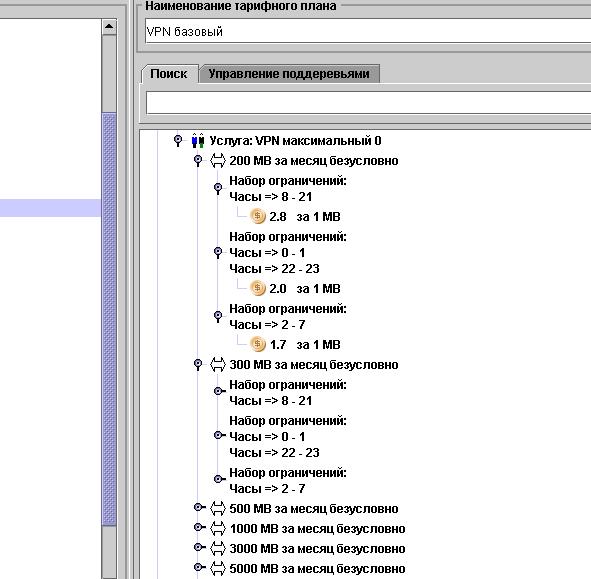

Зависимость стоимости трафика от наработки и времени суток (1)

У всех остальных узлов фиксированная цена, рассмотрим 0 зону т.е. Интернет. Добавляем несколько диапазнов по траффику. Внутри диапазона задаем фильтры по времени. В каждом фильтре указываем цену за мегабайт.

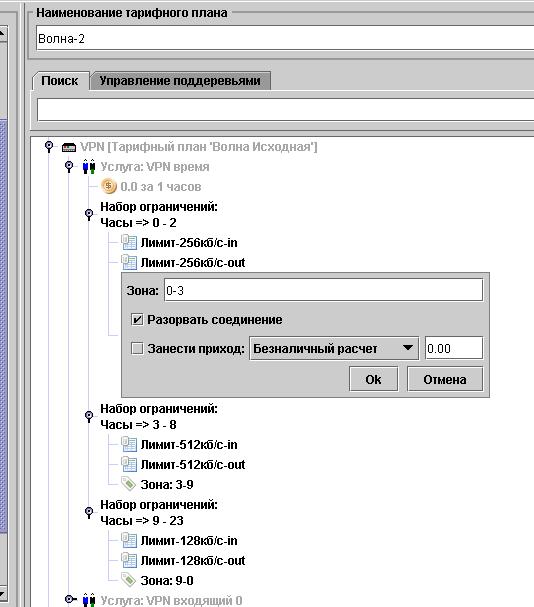

Зависимость стоимости трафика от наработки и времени суток (2)

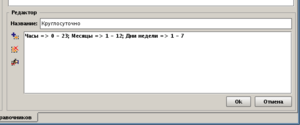

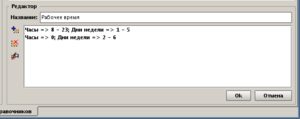

Типы времени в Справочники=>Типы времени задаются следующим образом:

Трафик делится на два типа: в рабочее время и прочее. Первые 5 Мб трафика в рабочее время бесплатно, далее по 3,19 за 1 Мб. Трафик в прочее время весь по 2,49 за 1 Мб. Диапазон по наработке в фильтре по типу времени Круглосуточно в общем-то не нужен, можно добавить цену прямо в фильтр по типу времени. Считается только превалирующий трафик, но подобные же правила можно применить к любому из трафиков.

Зависимость скорости канала от времени суток (1)

Зависимость скорости канала от времени суток (2)

Данный тариф изменяет скорость соединения от времени суток. Необходимо прописать в конфигурации модуля VPN скорости (у меня в частности прописано для Cisc0 7507)

attrset.5.attributes=Cisco-AVPair=lcp:interface-config=rate-limit input access-group 2056 128000 24000 48000 conform-action transmit exceed-action drop attrset.6.title=Лимит-128кб/с-out attrset.6.attributes=Cisco-AVPair=lcp:interface-config=rate-limit output access-group 2066 128000 24000 48000 conform-action transmit exceed-action drop attrset.7.title=Лимит-256кб/с-in attrset.7.attributes=Cisco-AVPair=lcp:interface-config=rate-limit input access-group 2056 256000 48000 96000 conform-action transmit exceed-action drop attrset.8.title=Лимит-256кб/с-out attrset.8.attributes=Cisco-AVPair=lcp:interface-config=rate-limit output access-group 2066 256000 48000 96000 conform-action transmit exceed-action drop attrset.9.title=Лимит-512кб/с-in attrset.9.attributes=Cisco-AVPair=lcp:interface-config=rate-limit input access-group 2056 512000 96000 192000 conform-action transmit exceed-action drop attrset.10.title=Лимит-512кб/с-out attrset.10.attributes=Cisco-AVPair=lcp:interface-config=rate-limit output access-group 2066 512000 96000 192000 conform-action transmit exceed-action drop attrset.11.title=Лимит-1024кб/с-in

Прописан access-group 2056 и 2066, на циске в данных акцесс листах стоят ограничения. Шейп скорости на внешние ресурсы и нет шейпа на внутренние.

access-list 2055 permit ip any host 172.1.1.5 access-list 2055 permit ip any host 172.1.1.11 access-list 2055 permit ip any host 172.1.1.8 access-list 2055 permit ip any host 172.1.1.12 access-list 2055 permit ip any host 172.1.1.13 access-list 2055 deny ip any any access-list 2056 deny ip any host 172.1.1.5 access-list 2056 deny ip any host 172.1.1.11 access-list 2056 deny ip any host 172.1.1.8 access-list 2056 deny ip any host 172.1.1.4 access-list 2056 deny ip any host 172.1.1.3 access-list 2056 permit ip any any access-list 2065 permit ip host 172.1.1.5 any access-list 2065 permit ip host 172.1.1.8 any access-list 2065 permit ip host 172.1.1.11 any access-list 2065 permit ip host 172.1.1.12 any access-list 2065 permit ip host 172.1.1.13 any access-list 2065 deny ip any any access-list 2066 deny ip host 172.1.1.5 any access-list 2066 deny ip host 172.1.1.8 any access-list 2066 deny ip host 172.1.1.11 any access-list 2066 deny ip host 172.1.1.4 any access-list 2066 deny ip host 172.1.1.13 any access-list 2066 permit ip any any

если канал должен быть ограничен для всего тогда пишем

Cisco-AVPair = "lcp:interface-config=rate-limit input 256000 48000 96000 conform-action continue exceed-action drop

и т.д.

Единственное неудобство, разрыв соединения на границе перехода

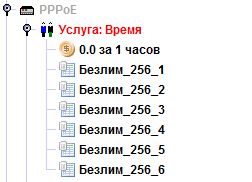

Зависимость скорости канала от времени(3)

Данный способ позволяет регулировать ширину доступа в интернет задавая различные правила маркировки трафика. Так как маркировка трафика производится на коммутационном оборудовании, для абонентов эти изменения происходят абсолютно незаметно. Главное заранее выставить реакцию на определенный маркер. Если реакция не будет задана, клиент получит канал без ограничений. Итак. Первым делом задаем радиус аттрибуты, которые будут назначаться в тариф.

attrset.1.title=Безлим_256_1 attrset.1.attributes=Cisco-AVPair=lcp:interface-config#1=rate-limit input access-group 100 256000 32000 32000 conform-action transmit exceed-action drop attrset.2.title=Безлим_256_2 attrset.2.attributes=Cisco-AVPair=lcp:interface-config#2=rate-limit output dscp 10 256000 32000 32000 conform-action transmit exceed-action drop attrset.3.title=Безлим_256_3 attrset.3.attributes=Cisco-AVPair=lcp:interface-config#3=rate-limit output dscp 11 256000 32000 32000 conform-action transmit exceed-action drop attrset.4.title=Безлим_256_4 attrset.4.attributes=Cisco-AVPair=lcp:interface-config#4=rate-limit output dscp 12 256000 32000 32000 conform-action transmit exceed-action drop attrset.5.title=Безлим_256_5 attrset.5.attributes=Cisco-AVPair=lcp:interface-config#5=rate-limit output dscp 13 256000 32000 32000 conform-action transmit exceed-action drop attrset.6.title=Безлим_256_6 attrset.6.attributes=Cisco-AVPair=lcp:interface-config#6=rate-limit output dscp 14 768000 96000 96000 conform-action transmit exceed-action drop

Для примера задано 6 атрибутов (зависит от NASа, некоторые циски могут принимать больше). Первый атрибут отвечает за шейпинг исходящего канала (его мы увеличивать не будем). Остальные 5 за шейпинг входящего трафика. При приходе трафика с маркерами 10-13 абонент будет получать скорость 256кбит. При маркировке трафика 14м маркером канал расширится до 768кбит. Этот маркер мы можем использовать, допустим, ночью.

Элемент тарифного дерева.

Теперь конфиг cisco, которая будет маркировать трафик

! class-map match-all stage1 match access-group 120 class-map match-all stage2 match access-group 121 class-map match-all stage3 match access-group 122 class-map match-all stage4 match access-group 123 class-map match-all stage5 match access-group 124 ! policy-map m-internet class stage1 set dscp af11 class stage2 set dscp 11 class stage3 set dscp af12 class stage4 set dscp 13 class stage5 set dscp af13 ! interface GigabitEthernet0/1 service-policy input m-internet ! access-list 120 permit ip any any time-range Stage1 access-list 121 permit ip any any time-range Stage2 access-list 122 permit ip any any time-range Stage3 access-list 123 permit ip any any time-range Stage4 access-list 124 permit ip any any time-range Stage5 ! time-range Stage1 periodic daily 00:00 to 02:00 periodic daily 10:01 to 23:59 time-range Stage2 time-range Stage3 time-range Stage4 time-range Stage5 periodic daily 2:01 to 10:00

На NASах должен быть задан 100й аксесс лист, чтобы не резать скорость на локальные ресурсы.

! access-list 100 deny ip any 192.168.0.0 0.0.0.255 access-list 100 permit ip any any

Как настроить радиус атрибуты (изменения скорости), time-range (когда какие включать), как динамически изменять периоды в зависимости от загрузки - на ваше усмотрение уже.